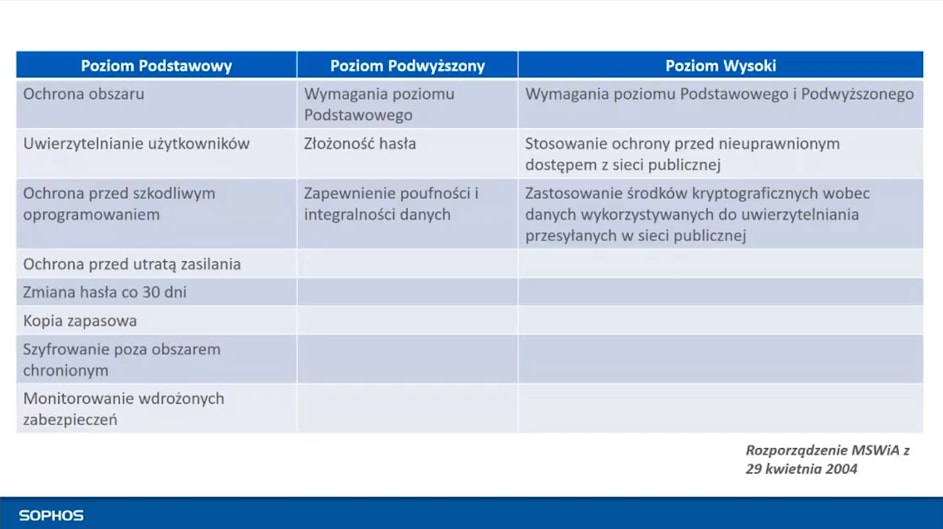

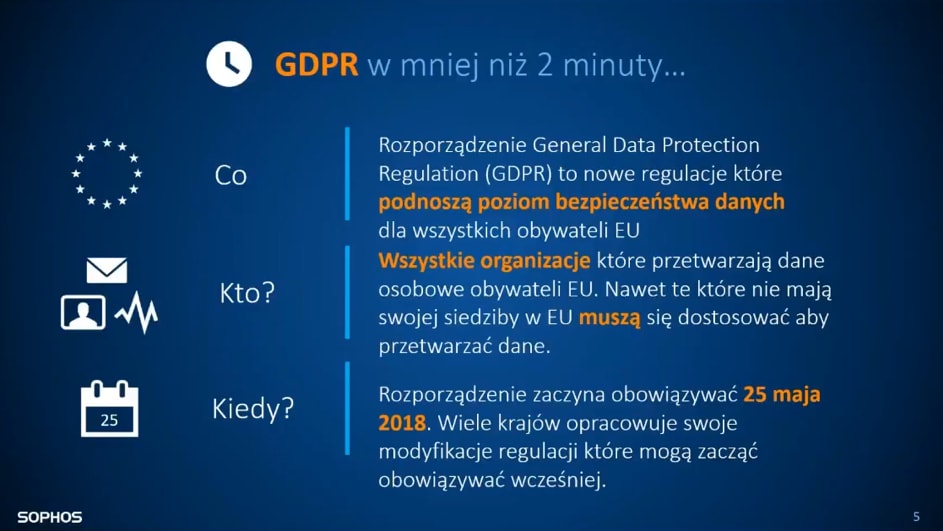

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl

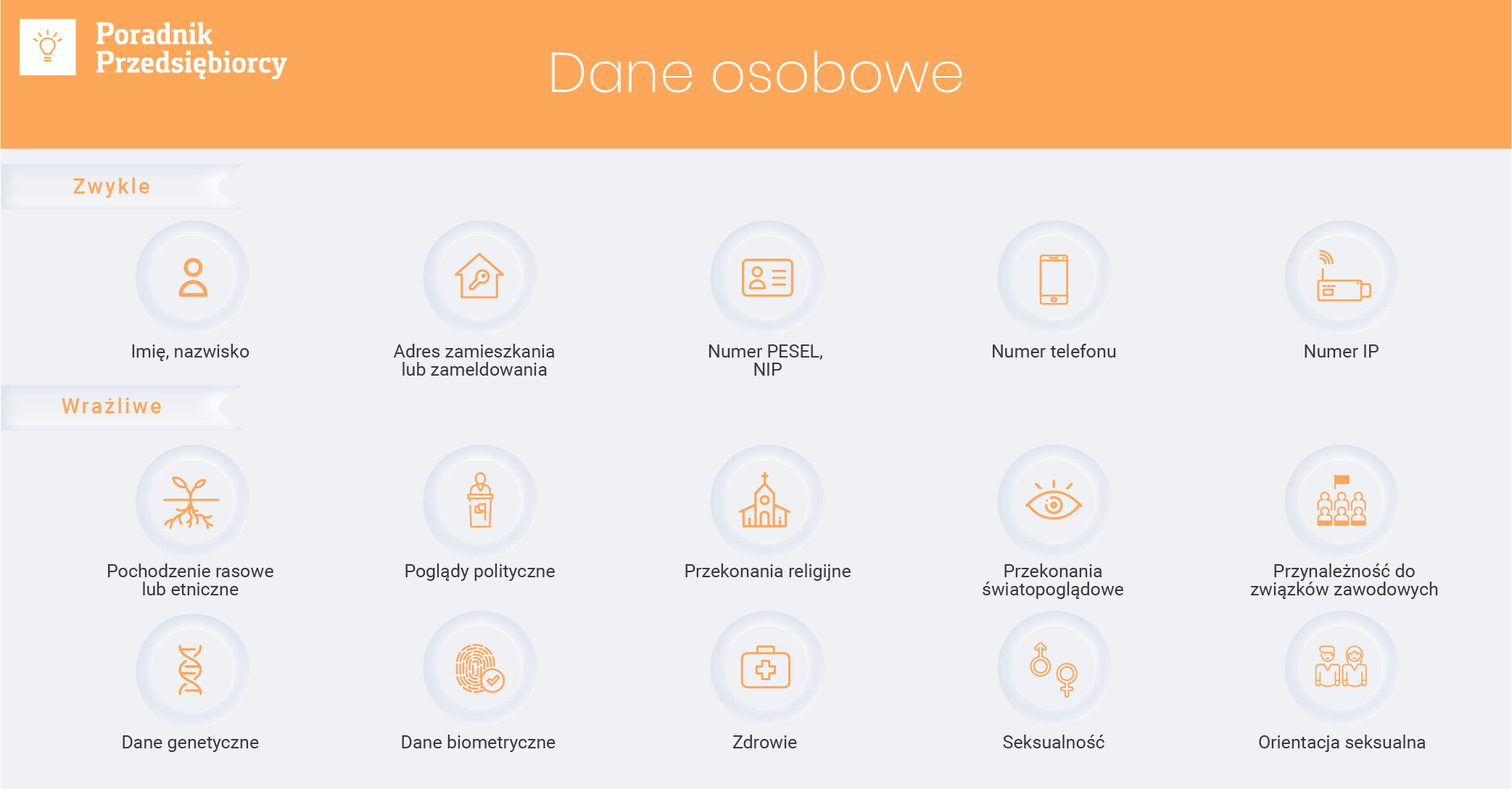

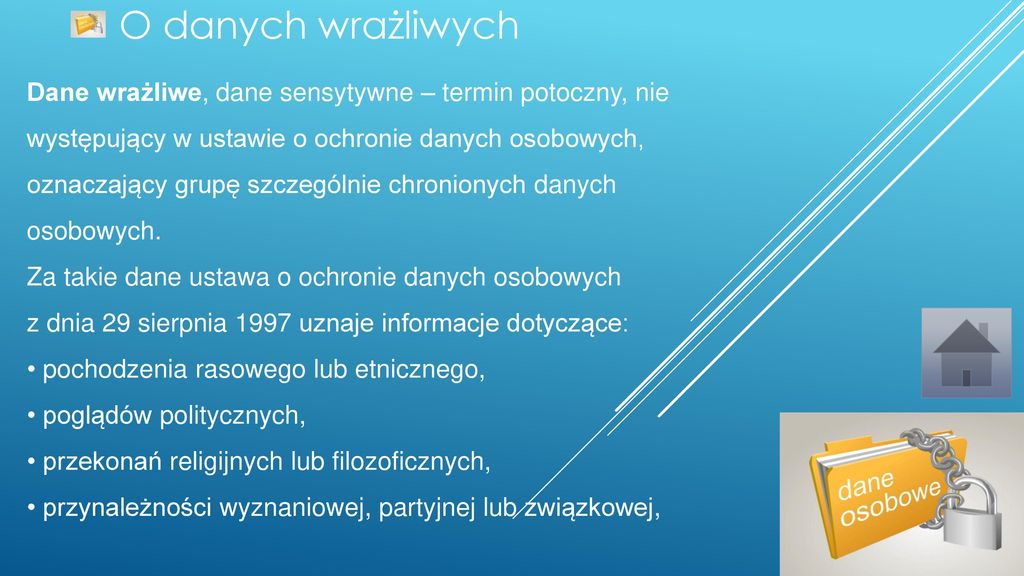

Dane osobowe szczególnie chronione - RODO » Omni Modo – ochrona danych osobowych, RODO, IOD, szkolenia, giodo - Warszawa

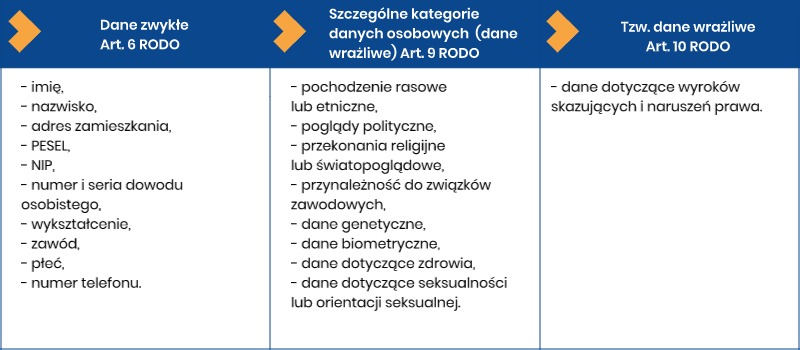

Na jakiej podstawie można przetwarzać dane osobowe? » eRODO.pl -wdrożenie RODO, ochrona danych osobowych w firmach

Dane wrażliwe - co to jest, jak ich strzec - istotnie.pl - Portal internetowyistotnie.pl – Portal internetowy

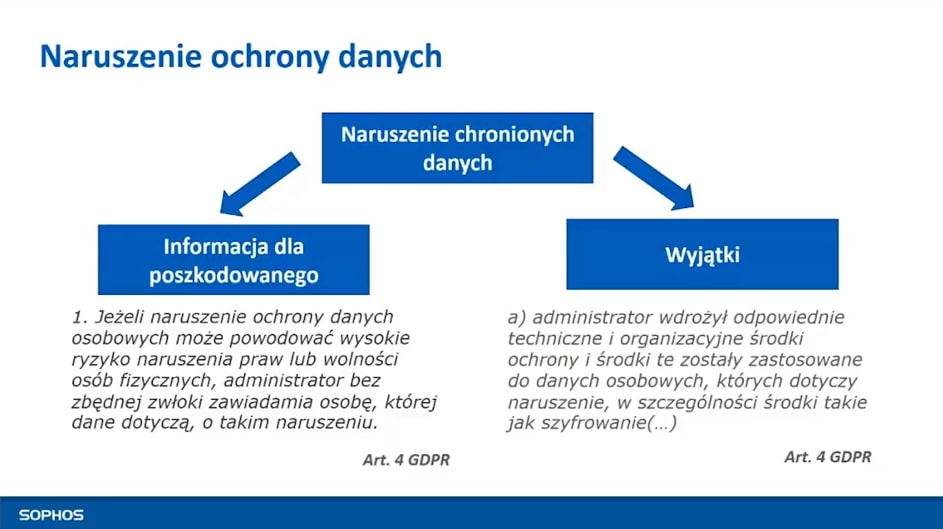

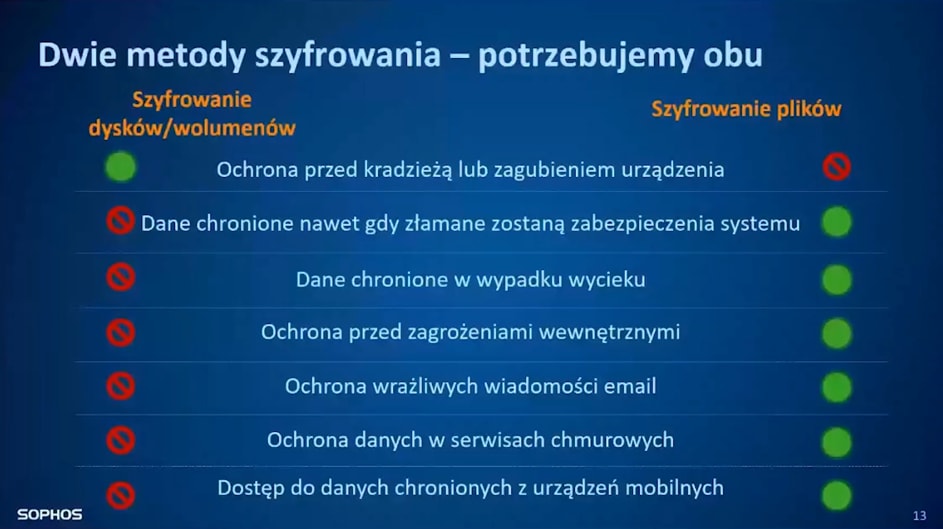

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl